DDoS攻击规模持续扩大,IoT设备安全隐患加剧

关键要点

DDoS攻击频率和规模正在迅速增加,主要由于大量易受攻击的IoT设备。Cloudflare报告了迄今为止最大的分布式拒绝服务DDoS攻击,峰值达38 Tbps。攻击主要针对金融、电信等行业,采用超大流量攻击以击垮带宽和应用资源。IoT设备的安全性亟待改善,以防止更大规模的攻击。图片来源:Franck V / Unsplash

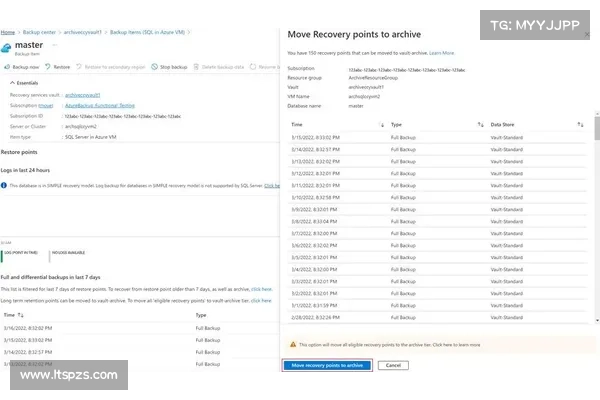

内容分发网络Cloudflare报告称,近日成功减轻了一次规模空前的分布式拒绝服务DDoS攻击。这次攻击的施害者尚未确定,事件发生在九月份,是超过100次攻击的一部分,攻击流量始终超过三太比特每秒Tbps,峰值达到38 Tbps,这也是公开报道的网络层DDoS攻击最高记录。

Cloudflare表示:“我们观察到此次攻击活动针对金融服务、互联网和电信等多个客户,通过带宽饱和和资源耗尽来进行攻击。”

我们进入超大流量攻击时代

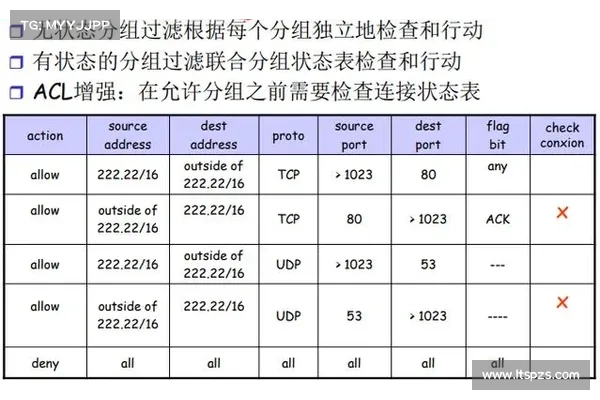

Cloudflare将九月份的攻击形容为超大流量攻击,意味着攻击者的重点是包的数量或流量,而非其大小。这些攻击主要集中在一个特定的UDP端口,属于OSI模型中的第3层和第4层攻击。

在OSI模型中,第3层是网络层核心IP栈,第4层是传输层,涵盖诸如传输控制协议TCP和用户数据报协议UDP等数据传输协议。

大多数其它通信协议如HTTP、FTP和IMAP则将其消息封装成UDP或TCP数据包,这被称为应用层协议,或在OSI模型中的第7层。

DDoS攻击也被分类为使用该模型的网络层攻击L3/L4和应用层攻击L7,利用应用协议的特性。网络层攻击的流量通常以每秒包数或消耗的带宽以兆比特、千兆比特或太比特每秒计算来表示,而应用层攻击则通常以每秒请求数rps来表示。

推特加速器Cloudflare在九月观察到,很多L3/L4攻击的流量超过了每秒20亿个包Bpps和每秒3太比特Tbps,攻击流量来源于被攻击的网络服务器以及诸如MikroTik路由器和数字视频录像机DVR等IoT设备。发送恶意流量的设备主要分布在越南、俄罗斯、巴西、西班牙和美国等地。

海量数据包冲击服务器处理能力

系统收到的数据包数量可能使其CPU资源饱和,因为处理每一个数据包,并读取其头信息以确定将其发送到哪个接口或服务,都需要消耗一些CPU周期。

如果所有可用的CPU资源都在忙于处理大量无效数据包,合法的数据包将被丢弃,从而导致服务拒绝状态。类似地,如果生成的带宽超过目标的接入带宽,合法流量将无法到达系统。

Cloudflare的研究人员指出:“防御能够饱和网络带宽的攻击是相当困难的,因为在饱和管道的下游侧几乎什么也无法做。”

“可供选择的方案非常有限:你可以扩大带宽,或者试图将合法流量转移到一个未饱和的新管道,或者希望请求管道的上游停止发送部分或全部数据。”

不安全的IoT设备助长攻击的规模

随着连接到互联网的易受攻击或安全性弱的IoT设备数量不断增长,DDoS攻击的规模也在不断扩大。被奴役为IoT僵尸网络的设备越多,产生的每秒包数和带宽就越高。此外,还可以结合某些协议所允许的反射和放大技术。